Copia de seguridad mediante una unidad flash USB

Utilizar el comando copy run usbflash0:/ para copiar el archivo de configuración a la unidad flash USB. Verificar el nombre de la unidad flash tal como se indica en el sistema de archivos con show file systems. La barra es optativa, pero indica el directorio raíz de la unidad flash USB.

El IOS le solicitará el nombre de archivo. Si el archivo ya existe en la unidad flash USB, el router solicitará la confirmación de sobrescritura.

Utilice el comando dir para ver el archivo en la unidad USB, y el comando more para ver el contenido.

Restauración de las configuraciones mediante una unidad flash USB

Para volver a copiar el archivo, se deberá editar el archivo USB R1-Config con un editor de texto para transformarlo en un archivo de configuración válido; de lo contrario, hay muchas entradas que son comandos no válidos y no aparecerá ninguna interfaz.

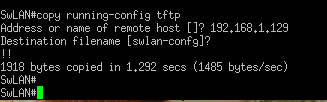

R1# copy usbflash0:/R1-Config running-config

Destination filename [running-config]?